A Plataforma Cloud8 não para de evoluir! Chegamos com mais uma atualização dos lançamentos das últimas semanas. Tem novidades na Automação, em Segurança e muito mais. Aqui estão as principais, mais requisitadas por nossos clientes e usuários.

Automação com execução de scripts e EC2 Command

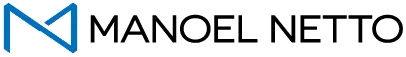

Implementamos a tarefa de execução de scripts em nossa feature Automação.

Por enquanto, é possível executar 2 tipos de scripts:

- Chamada HTTP / HTTPS. Encapsule um script por meio de uma chamada HTTP. O Cloud8 irá aguardar 60 segundos e enviar a resposta desta chamada. Caso o retorno do status seja diferente de 2xx, considera-se erro e você será notificado. Para proteger este webservice, sugerimos algo como passar um código na chamada e validar dentro do script.

Exemplo: http://seusite/seuscript?codigo=abcxyz - EC2 Command. É a forma recomendada pelo AWS para executar scripts. Não é necessário passar credenciais (senhas ou certificados digitais). Deve-se instalar um aplicativo do próprio AWS se o ambiente for Linux, ter um IAM Instance Profile associado e uma saída para a internet. Veja os requisitos completos.

Lembre-se que a execução de scripts, vale tanto para Linux quanto para Windows. No caso do EC2 Command, o AWS já disponibiliza uma série de comandos pré-cadastrados (shell, powershell) que você pode usar.

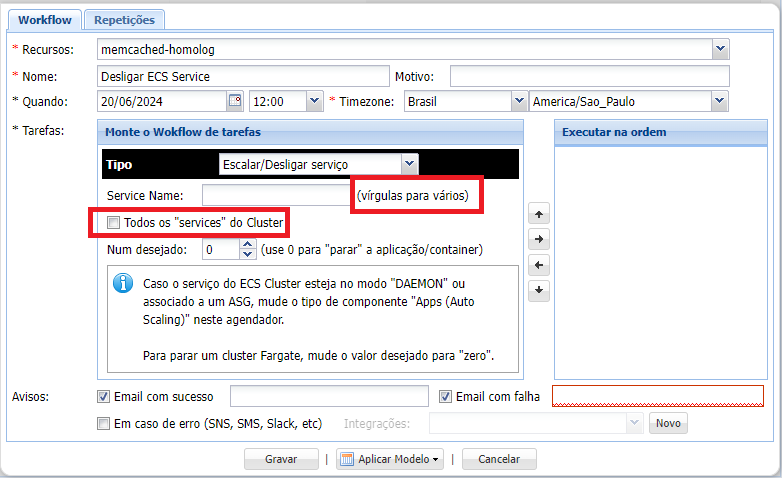

Automação : Escalar serviços simultâneos com Fargate

Agora é possível desligar um ou mais serviços ECS de uma vez ou todos de uma vez (anteriormente era necessário criar um schedule para cada serviço).

Todas as tarefas de ECS suportam estas configuração:

- Escalar / Desligar Serviço

- Mudar capacity provider

- Mudar task definition (um “upgrade / downgrade“) das tasks

Lembrando que para containers atrelados a ASG, o agendamento pode ser feito pelos componentes “Apps (Auto Scaling)“, definindo-se os valores min / max / desejado.

Segurança: monitoração de IAM Instance Profile

Estamos sempre preocupados em melhorar a segurança do seu ambiente cloud. Acrescentamos à monitoração do IAM mais um componente: IAM Instance Profile.

O IAM Instance Profile é uma espécie de ‘Role‘ que está diretamente atrelado a servidores. Quando se cria um servidor, pode-se associá-lo a um Instance Profile. Desta forma, este servidor incorpora as permissões do Role e não é necessário ter credenciais locais hardcoded. Como melhor prática, é recomendável criar servidores associados a um Instance Profile – mesmo que não tenha nenhuma permissão. No futuro, se for preciso executar scripts neste servidor, pode-se utilizar o EC2 Command que é a maneira mais indicada.

Também já sinalizamos na lista de servidores aqueles que possuem um Instance Profile e os detalhes das policies no relatório de IAMs!

Por que esta monitoração é importante?

Se você possuir servidores associados a um Instance Profile (lembrando que BeanStalk e OpsWorks automaticamente são atrelados a um) e eles forem comprometidos de alguma forma, o hacker / (ex-)funcionário pode executar chamadas das APIs do AWS sem precisar de chaves. Dependendo das permissões que tiver, isto pode colocar em risco a sua infraestrutura. É importante saber se as permissões foram mudadas e se os servidores estão com permissões ‘altas demais’ – geralmente se coloca policies administrativas com baixo impacto (como executar EC2 Command pré cadastrados).

Suporte a uma nova região da Índia

Como de praxe, automaticamente suportamos a nova região da Índia / Mumbai. Incluimos todas as funcionalidades já presentes nas outras regiões!

Mais novidades

Continuamos a implementar novas melhorias em todas as funcionalidades da Plataforma Cloud8.

- Alerta de infraestrutura: Incluimos a data de início do servidor – isso melhora o diagnóstico eliminando falsos positivos;

- Automação: Melhoria na usabilidade de criação das tarefas do Workflow;

- RDS Aurora: Tratamento de mais cenários de alerta (ex: finalização de failover);

- Correção: Melhoria nas checagens das credenciais customizadas para enviar email no cadastro de logotipo;

- Correção: A exportação dos gráficos de custos e uso em CSV, em alguns casos, poderia trazer o uso do próximo dia e não o uso do dia atual. Isso não ocorre mais.

Dúvidas, críticas, sugestões? Nós estamos sempre abertos e agradecidos às sugestões de vocês. Entre em contato!